Das Multinormen-Tool für Ihre IT-Compliance

Mit unserer IT-Compliance Software schaffen Sie mehr Sicherheit für Ihre Daten und Prozesse. Und das ohne technisch und organisatorisch komplexe Audits, entspannt über vorgefertigte Masken.

Modern und webbasiert: Egal ob SaaS- oder On-Premise.

Webbasierte All-in-One Lösung

Die Software, die Ihre Compliance auf Sicherheit und Konformität überprüft

Die Auditierungs-Software ComplianceSuite unterstützt Sie bei der Überprüfung Ihrer IT- und Informations-Assets, Prozesse und Verfahren auf Normen-Konformität. Hierbei ist unser Anspruch, Ihnen ein praxisbewährtes Werkzeug an die Hand zu geben, das vielfältig anpassbar und trotzdem leicht zu bedienen ist.

Die ComplianceSuite ist eine umfangreiche Software von Profis für Profis, die sich Ihrem Bedarf anpasst.

- Zeit sparen & Effizienz steigern

- Multinormen-Tool für ISMS, DSMS und Compliance

- Persönlicher Support

- SAAS oder On-Premise mit Einrichtung durch uns

- Günstiges Preismodell

So arbeiten Sie mit der ComplianceSuite

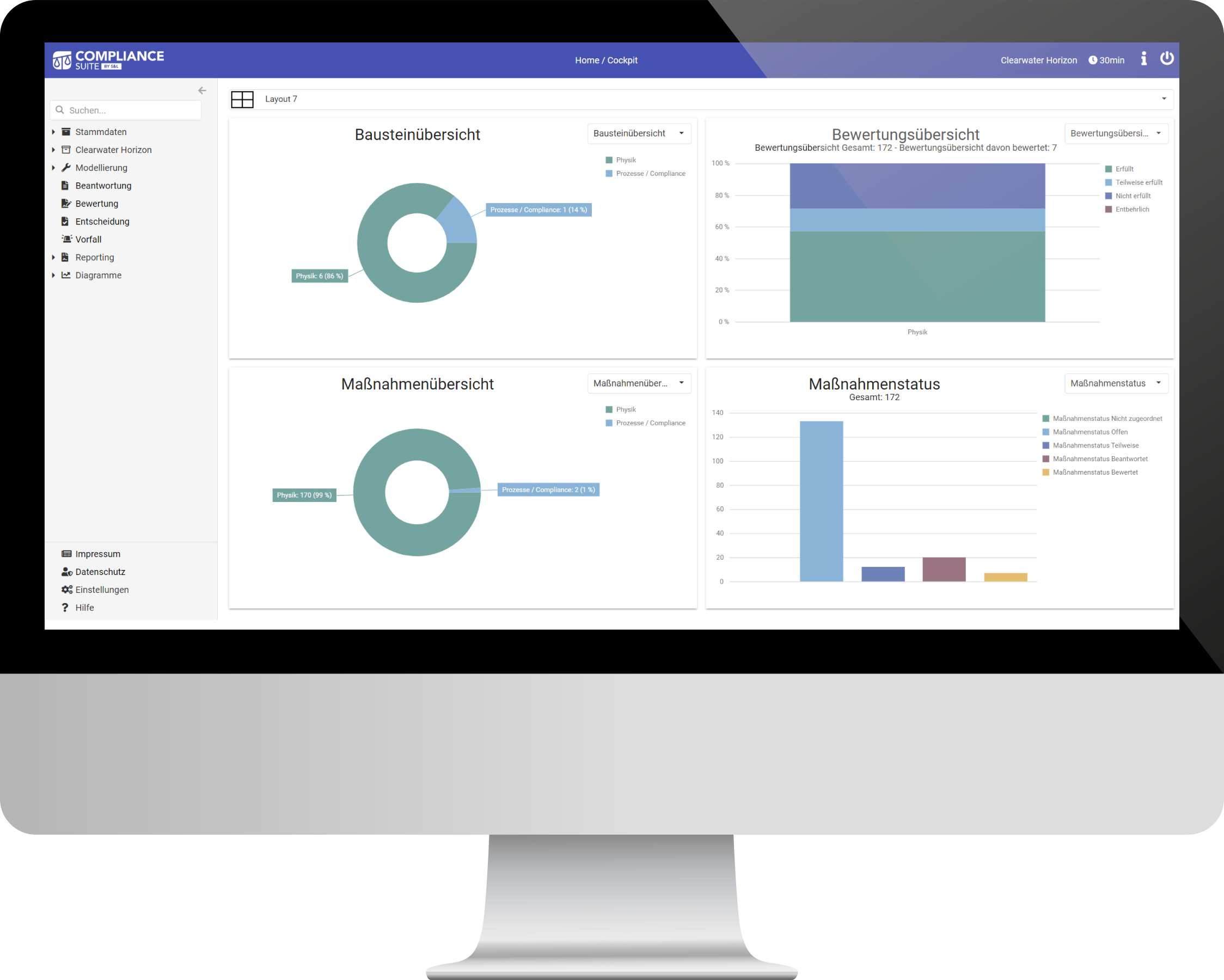

Unsere Software führt Sie Schritt für Schritt durch den Audit-Prozess, zeigt Ihnen Ihre aktuellen Risiken im Detail auf und hilft so, für die Zukunft Ihre IT-Compliance zu optimieren.

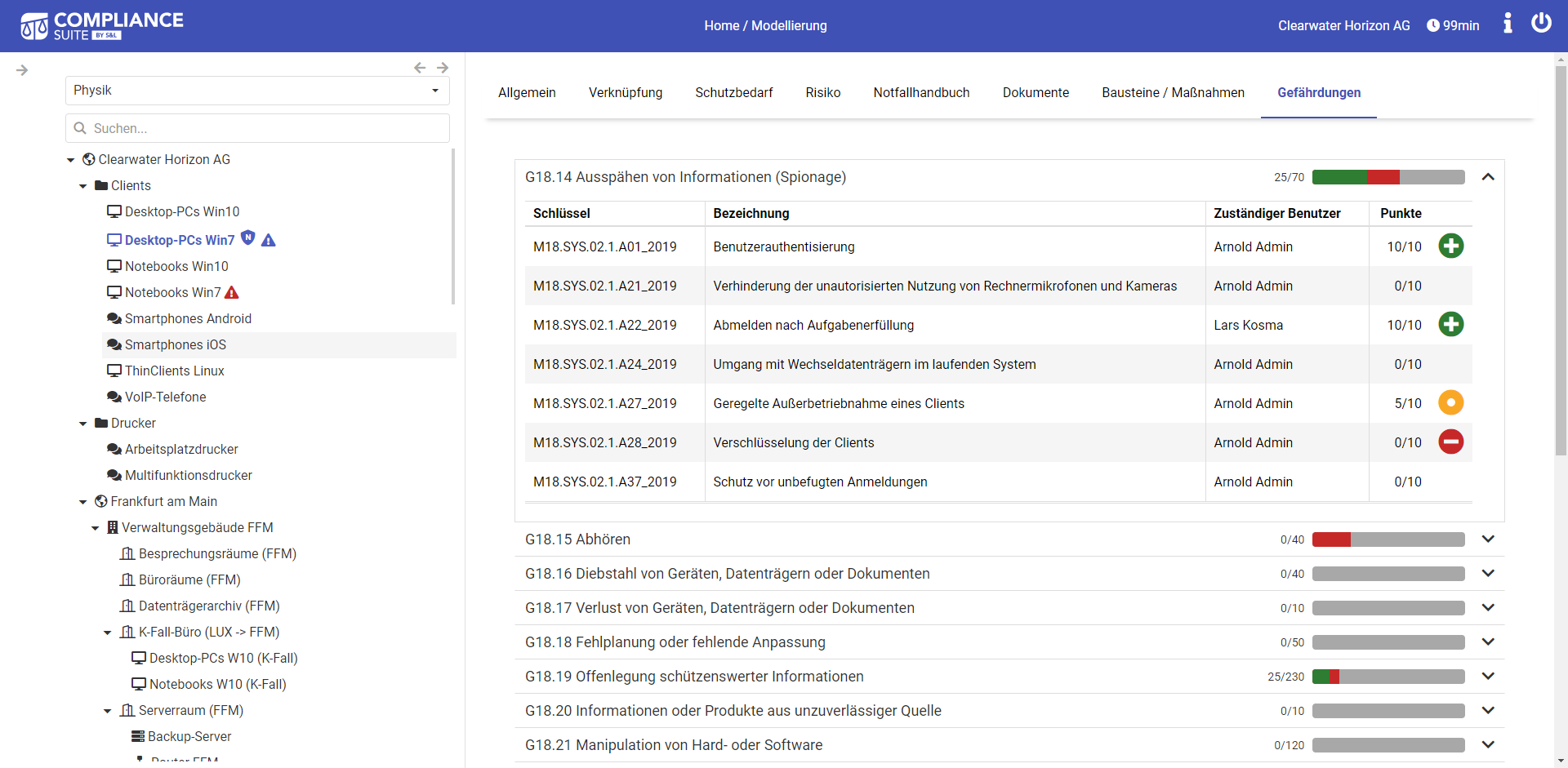

Das A und O einer Auditierung ist eine umfassende IT-Strukturanalyse mit Daten aus Ihrem Asset-Management. Die ComplianceSuite unterstützt Sie hierbei beim Import der Daten, der Schutzbedarfsfeststellung und dem Risikomanagement. Und das für Ihre physikalischen, logischen und Compliance-Assets.IT-Strukturanalyse auf mehreren Ebenen

Compliance auf allen Ebenen.

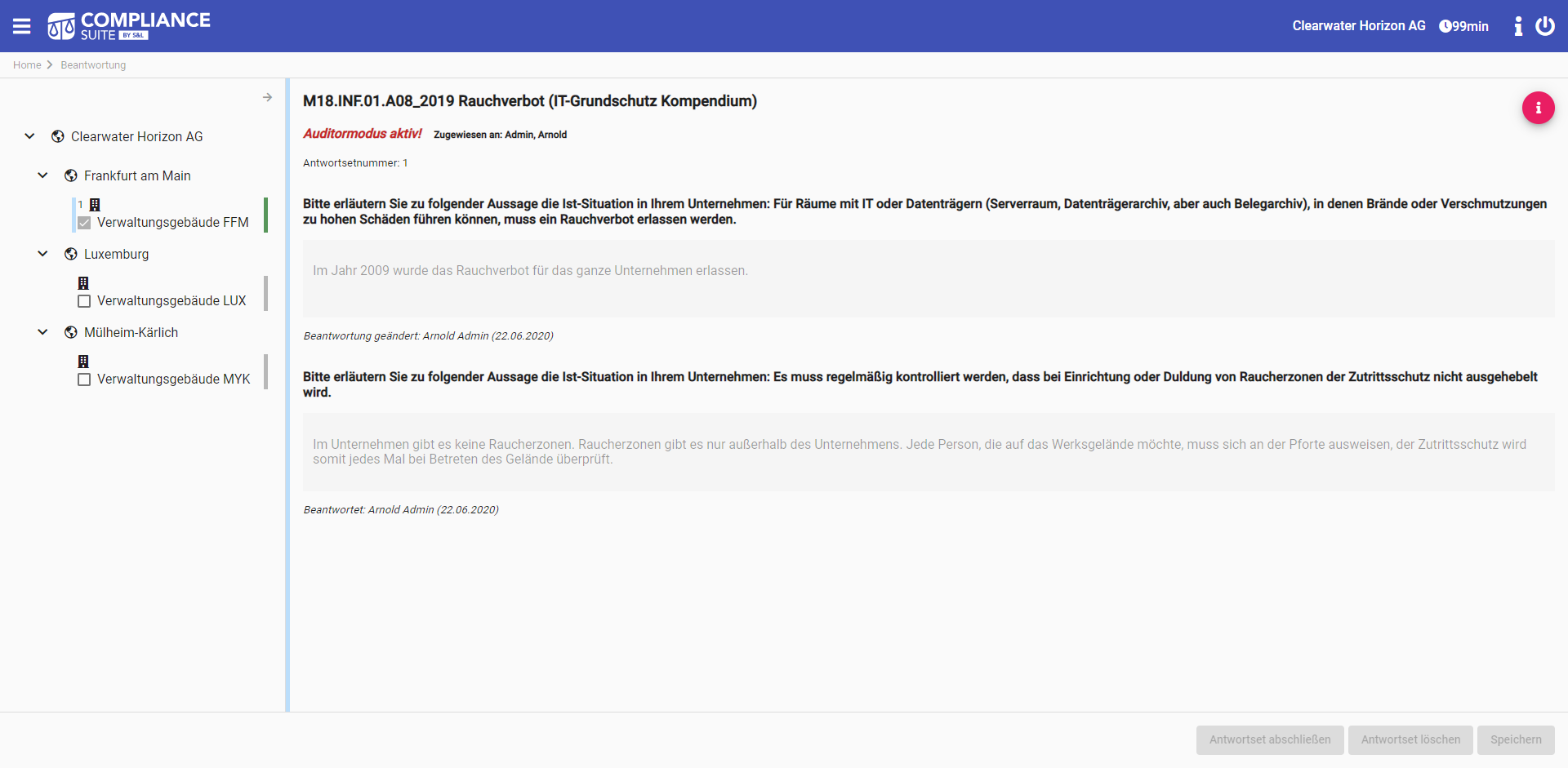

Hierbei ist es unerheblich, ob Sie sich einer Norm bedienen, oder einen Normen-Mix fahren. Über ausgerollte Fragenkataloge wird der Ist-Stand Ihrer Informationssicherheits-, Datenschutz- und/oder Compliance-Konformität abgefragt. Fachkundige Projektleiter stehen Ihnen hierbei beratend und unterstützend zur Verfügung.Prüfen Sie Ihre Prozesse und Assets auf Schwachstellen ab

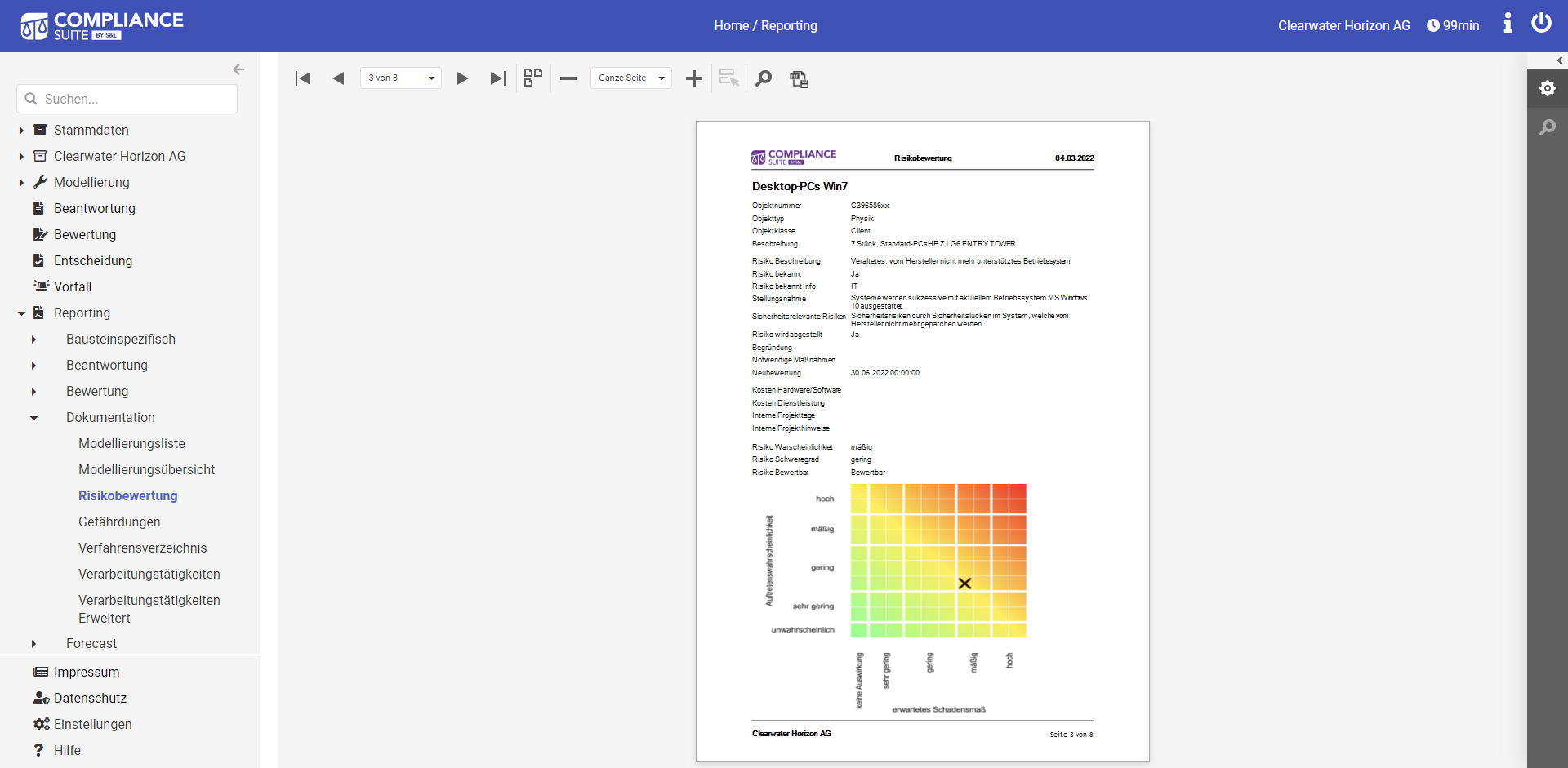

Die Resultate des Sicherheitscheck können mittels der ComplianceSuite bequem durch eine unabhängige Stelle, zum Beispiel Ihrem Compliance-Beauftragten oder auch unsere Spezialisten, bewertet werden. Der aktuelle Stand, wie auch Abweichungen zu den Forderungen der zugrundeliegenden Norm(en), werden über Reports und weiterbearbeitbare Excel-Tabellen ausgewiesen.Bewertung Ihres Ist-Standes durch eine unabhängige Stelle

Nicht jede Normen-Abweichung muss nachgebessert werden. Unsere ComplianceSuite hilft Ihnen dabei, Entscheidungen leichter zu treffen. So können Sie wählen, ob Nachbesserungen durchgeführt werden müssen, das ausgewiesene Risiko getragen, oder aber auch versichert werden soll. Alle Ihre Entscheidungen fließen wieder in den Sicherheitscheck ein und können als Report exportiert werden.Erhalten Sie Hilfen, die Ihre Entscheidungen erleichtern

Verbessern Sie Ihre Informationssicherheit, Ihren Datenschutz und Ihre Compliance-Konformität, indem Sie die festgestellten Risiken minimieren. Umfangreiche und bewertete Nachbesserungslisten unterstützen Sie bei der Umsetzung und der Überführung Ihrer Ergebnisse in einen PDCA-Zyklus.Minimieren Sie die festgestellten Risiken

Module für Ihre individuellen Anforderungen

Unsere Zielsetzung mit der ComplianceSuite ist es, Ihnen den Arbeitsalltag im Bereich IT-Compliance möglichst angenehm und unproblematisch zu gestalten.

Mit nur 4 Modulen bildet die Software deshalb Ihre ganz individuelle Infrastruktur ab, überprüft die einzelnen Assets mit Hilfe eines Fragenkatalogs und erstellt so eine Analyse über Ihre Bedrohungslage und den entsprechenden Schutzbedarf. Abrufbar als dynamisches Dashboard oder offizieller Report.

Assetmanagement

Unser Modul „IT-Verbund & Modellierung“ ist das Rückgrat unserer Anwendung. Hier wird die Organisation mit den zu betrachtenden Assets detailliert abgebildet, sprich: Der IT-Verbund wird hinterlegt und mit weiterführenden Informationen zu jedem einzelnen Asset aufgefüllt. Nach Wunsch unterstützen wir Sie natürlich dabei gerne in der Einrichtung.

Sicherheitscheck & Schutzbedarf

Aus dem Modul „IT-Verbund & Modellierung“ bekommt die Software alle nötigen Informationen zu Ihrer IT-Umgebung. Mit diesen hinterlegten Daten und zugewiesenen Fragenkatalogen wird im Modul „Sicherheitscheck“ die Überprüfung der technischen und organisatorischen Sicherheitsmaßnahmen auf Umsetzungsgrad und Vollständigkeit hin durchgeführt.

Risikomanagement

Das Modul „Schutzbedarf & Risikoanalyse“ ist unser Werkzeug für ein umfassendes Risikomanagement. Hier wird sowohl eine Schutzbedarfsanalyse durchgeführt, als auch Risiken an den einzelnen Assets erhoben und spezifiziert.

Effizient arbeiten auf allen Endgeräten

Die Webanwendung von ComplianceSuite ermöglicht Ihnen vollen Zugriff auf Ihre Informationen, egal wann, egal wo.

Unsere geräteübergreifende Software ermöglicht Ihnen sowohl effizientes Arbeiten bei der Durchführung der Audits wie auch schnellen Zugriff auf Informationen, wenn sie gebraucht werden.

So geht IT-Compliance heute.

Integrierte Features & Normen

Im gesamten ComplianceSuite Bereich setzen wir auf international definierte Standards und haben bereits etliche bekannte und wichtige Normen in unserer Anwendung integriert. So bieten wir Ihnen größtmögliche Sicherheit und Schutz vor IT-Bedrohungen.

Neue Normen und Überarbeitungen pflegen wir selbstverständlich in unser System ein und führen laufend Aktualisierungen durch.

ISMS

DSMS

Quick-Checks und eigene Prüfungen

DIN EN 80001 Medizinische Netzwerke

ISO 27000 Normen-Familie

IT-Grundschutz (BSI)

Unsere Referenzen

Lassen Sie sich die ComplianceSuite von einem unserer Spezialisten live in einem individuellen Webcast vorführen.

„*“ zeigt erforderliche Felder an

(Pflichtfelder sind mit einem * markiert)

Jetzt kostenlos testen

- 30 Tage kostenlos testen

- Individuelle Einrichtung durch uns

- Persönliche Betreuung

- Unbegrenzte Benutzer

Füllen Sie einfach das Formular aus, um Ihre kostenlose Testphase anzufordern. Anschließend melden wir uns umgehend bei Ihnen.

„ “ zeigt erforderliche Felder an

![20220304 - ComplianceSuite - Modellierung [1280x720]](https://www.sul.de/wp-content/uploads/2022/03/20220304-ComplianceSuite-Modellierung-1280x720-1.gif)

![20220304 - ComplianceSuite - Sicherheitscheck [1280x720]](https://www.sul.de/wp-content/uploads/2022/03/20220304-ComplianceSuite-Sicherheitscheck-1280x720-1.gif)

![20220304 - ComplianceSuite - Bewertung [1280x720]](https://www.sul.de/wp-content/uploads/2022/03/20220304-ComplianceSuite-Bewertung-1280x720-1.gif)

![20220304 - ComplianceSuite - Entscheidung [1280x720]](https://www.sul.de/wp-content/uploads/2022/03/20220304-ComplianceSuite-Entscheidung-1280x720-1.gif)

![20220304 - ComplianceSuite - Nachbesserung [1280x720]](https://www.sul.de/wp-content/uploads/2022/03/20220304-ComplianceSuite-Nachbesserung-1280x720-1.gif)