Um eine umfassende Risiko Analyse durchzuführen, können verschiedene Phasen der Risiko Analyse durchlaufen werden. Hierzu besteht die Möglichkeit, klassisch den BSI IT-Grundschutz zu verwenden und hier den BSI-Standard 100-3 zu durchlaufen oder gemäß der ISO-27001 vorzugehen.

Beide Methoden haben ihre Vor- und Nachteile und der Einsatz ist von den jeweiligen Unternehmensspezifika abhängig. Der BSI IT-Grundschutz beispielsweise greift relativ spät in einem Projekt bei der Risikobetrachtung durch, da hier erst solche Betrachtungen über dem Schutzbedarf „normal“ angedacht sind. Dies kann u.U. allerdings auch für ein Unternehmen durchaus Sinn machen. Es kommt bei der Abwägung des Einsatzes der Mittel daher immer im Vorfeld auf die Betrachtung der jeweiligen Unternehmensspezifika an.

Die nun folgend beschriebenen drei Phasen der Risiko Identifizierung gehen eben darauf ein, mit einer einfachen und schnell adaptierbaren Methode, Risiken im Unternehmen zu entdecken und entsprechende Lösungsmaßnahmen zu implementieren.

„Simplified Process for Risk Identification“ — kurz: SPRINT

Zuallererst muss der genaue Scope der Analyse festgelegt werden – worauf richte ich im Unternehmen meinen Fokus?

Danach werden die zu überprüfenden Assets festgelegt – welche Infrastrukturen, Gebäude, etc. werden berücksichtigt? Und genau das zeigen wir am Beispiel unserer neuen Compliance Suite.

Phase 1

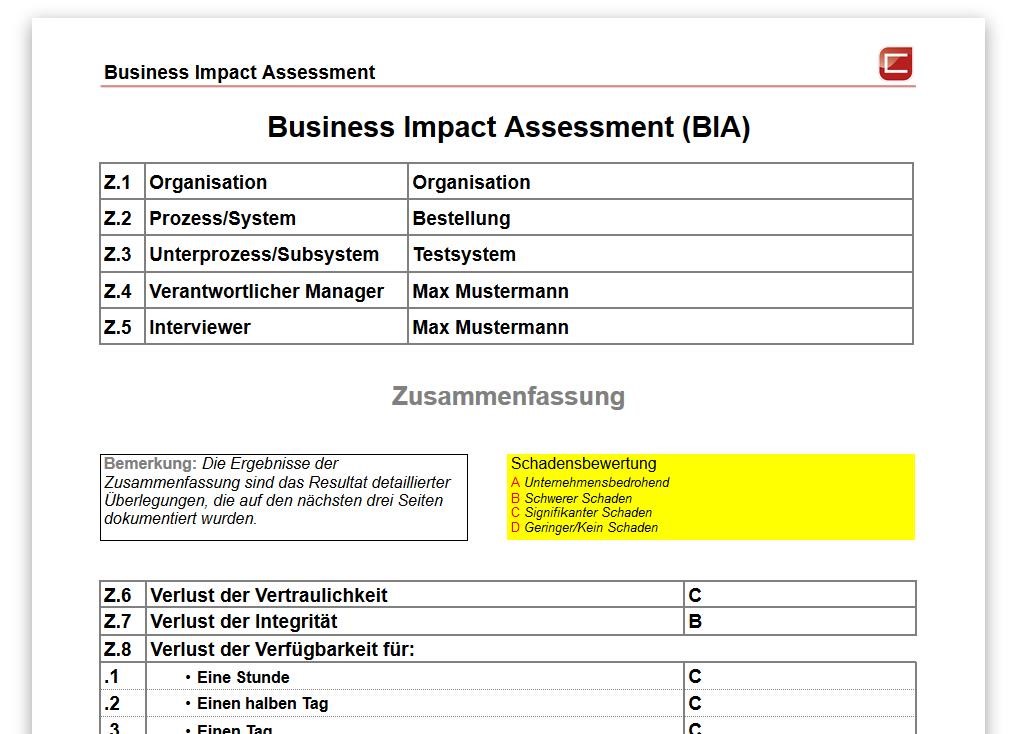

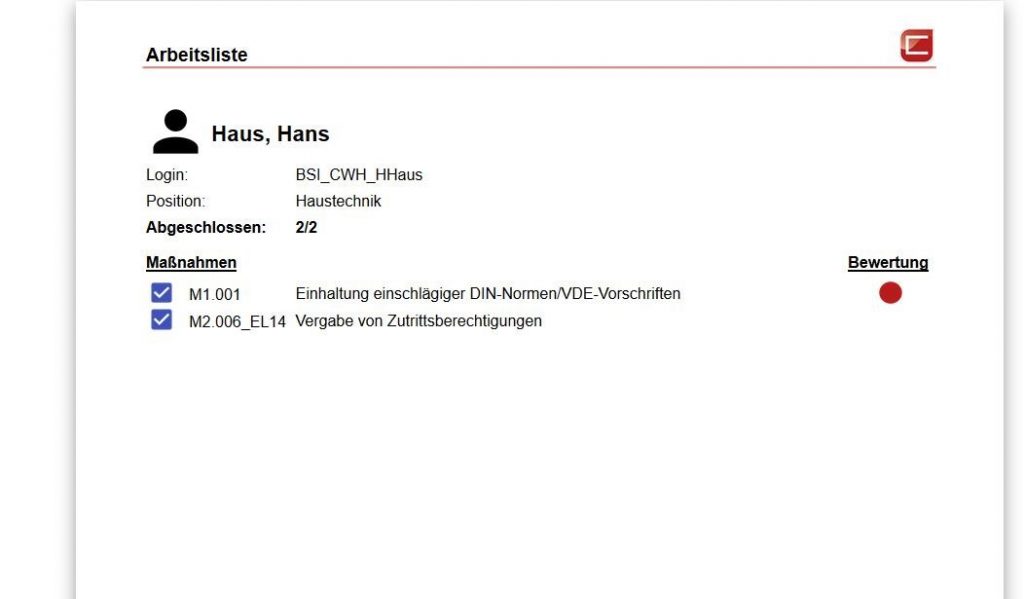

In dieser Phase wird das BIA durchlaufen (Business Impact Assessment) und hier werden alle Prozessverantwortlichen befragt, um das betroffene Asset bzgl. eines Impacts bei Ausfall zu bewerten. Dies ist einfach und strukturiert in der Compliance Suite sichtbar.

Phase 2

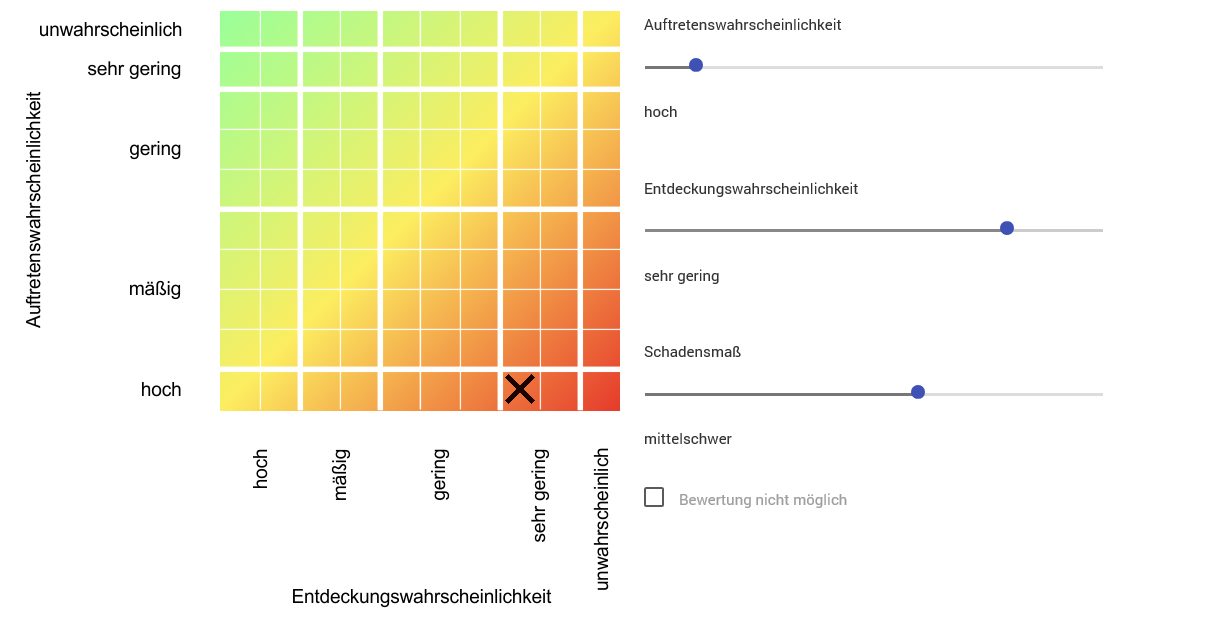

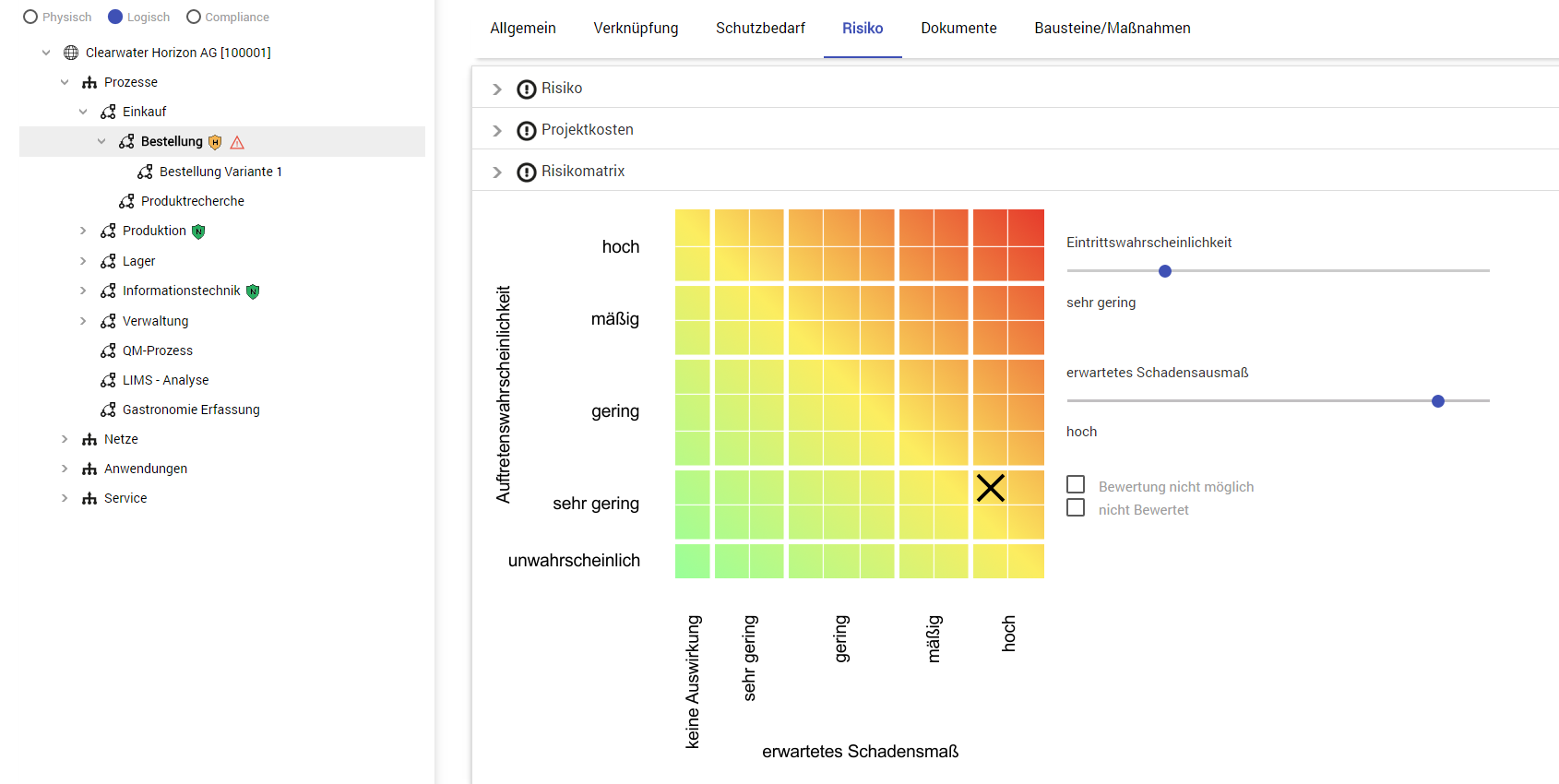

Durchführung der TVA (Thread Vulnerability Analysis), um mögliche Bedrohungen und Schwachstellen zu identifizieren und Befragung aller Systemverantwortlichen bzgl. Eintrittswahrscheinlichkeiten von Gefährdungen.

Phase 3

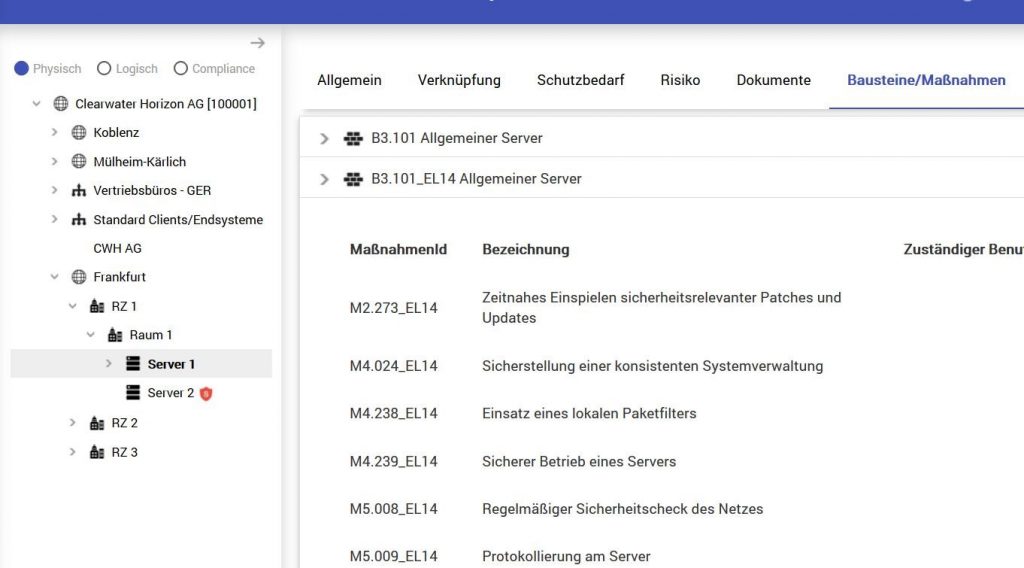

Erstellung eines Maßnahmenplan als Output der vorangegangenen Analysen, um erkannte Schwachstellen zu beheben.

Haben wir Ihr Interesse an der Compliance Suite geweckt? Haben Sie Fragen oder möchten die Compliance Suite testen? Schreiben oder sprechen Sie uns an! Unsere Experten sind gerne für Sie da, beantworten Fragen und beraten Sie umfassend in diesem Themengebiet.