Wer bei seiner virtuellen Infrastruktur auf die beiden VMware Produkte ESXi und Horizon DaaS setzt, sollte dringend prüfen ob er die jeweils aktuelle Version einsetzt. Wie VMware bekannt gab, haben potenzielle Angreifer sonst unter Umständen die Möglichkeit, diese Systeme zu attackieren und Schadcode auszuführen. So können diese Systeme dann unter die Kontrolle der Angreifer geraten.

Wir raten deshalb dringend dazu, die passenden Hotfixes zu installieren, um die kritische Sicherheitslücke (CVE-2019-5544) zu schließen.

Diese kritische Sicherheitslücke befindet sich in der Open-Source-Implementation des Service Location Protocol (SLP). Dieses Protokoll dient dazu, dass Anwendungen Netzwerk-Services aufspüren können.

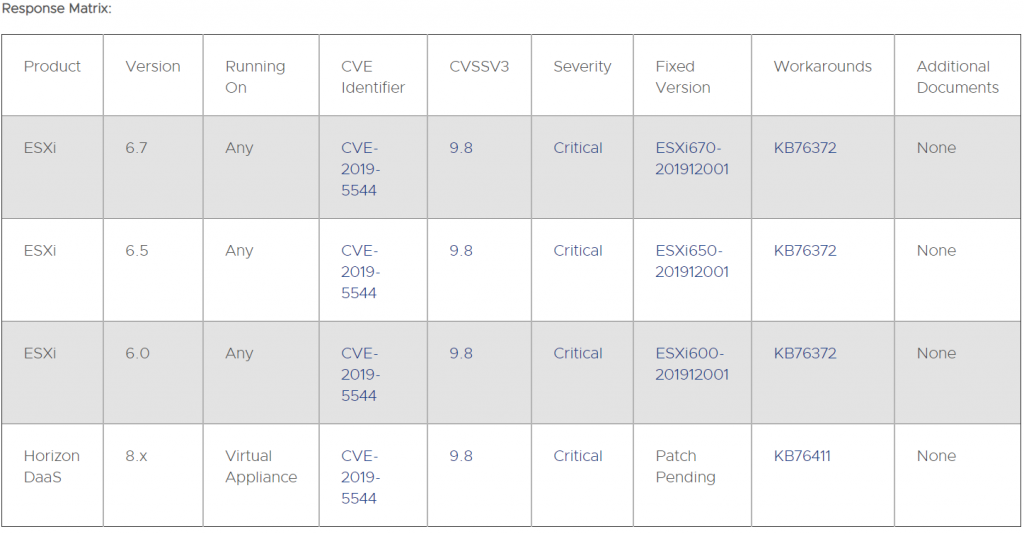

Betroffene Systeme ESXI und Horizon DaaS

Wie sich herausstellte, ist ESXi auf allen Systemen betroffen. Im KB Artikel „Workaround for OpenSLP security vulnerability in ESXi 6.x (CVE-2019-5544) (76372)“ gibt VMware Hilfestellung für die Updateprozedur der betroffene Systeme.

Gefixte Versionen ESXi

ESXi 6.7 Patch Release ESXi670-201912001

https://my.vmware.com/group/vmware/patch

https://docs.vmware.com/en/VMware-vSphere/6.7/rn/esxi670-201912001.html

ESXi 6.5 Patch Release ESXi650-201912001

https://my.vmware.com/group/vmware/patch

https://docs.vmware.com/en/VMware-vSphere/6.5/rn/esxi650-201912001.html

ESXi 6.0 Patch Release ESXi600-201912001

https://my.vmware.com/group/vmware/patch

https://docs.vmware.com/en/VMware-vSphere/6.0/rn/esxi600-201912001.html

Gefixte Versionen Horizon DaaS

- Horizon DaaS 6.1.5 OpenSLP Hotfix

- Horizon DaaS 6.1.6 OpenSLP Hotfix

- Horizon DaaS 7.0.0 OpenSLP Hotfix

- Horizon DaaS 8.0.0 OpenSLP Hotfix

- Horizon DaaS 8.0.1 OpenSLP Hotfix

Wenn Sie unsicher sind ob Sie betroffen sind, sprechen Sie mit uns und lassen Ihre Umgebung prüfen.

Sie erreichen uns auch telefonisch unter +49 (0)261 – 9 27 36 – 100