Top-Down-Betrachtung

Basierend auf einer Top-Down-Betrachtung ermitteln wir im Rahmen einer Risiko-Analyse den Schutzbedarf Ihrer Geschäftsprozesse und das damit verbundene, erforderliche Leistungs-/Sicherheitsniveau der stützenden IT-Services. Im Focus stehen dabei:

- die gesetzlichen Anforderungen aus der Risikomanagement-Haftung

- die Datenschutzgesetze/EUDSVGO

- die vertraglichen Anforderungen der Kunden

- firmeninterne Policies.

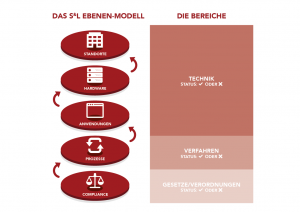

Ebenen-Modell

Unser Ebenen-Modell ermöglicht die einzelnen IT-Services prozessorientiert zu verknüpfen und die Abhängigkeiten im Wege der Schutzbedarfsvererbung auf Detailebene darzustellen und abzuprüfen.

Nicht jeder Prozess braucht eine High-End-IT im Hintergrund.

In Kenntnis dieser Anforderungen führen wir eine bedarfsgerechte Überprüfung der IT durch. Als Prüfstandard können wir je nach Bedarf (auch im Normenmix) etliche Standards abprüfen.

Methodik

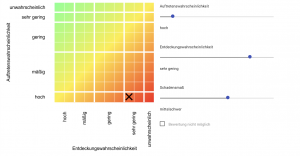

Nicht jeder Mangel bedarf der Nachbesserung.

- Auftretungswahrscheinlichkeit

- Entdeckungswahrscheinlichkeit und

- Schadensmaß

entweder objektbezogen die Reihenfolge der Nachbesserungen zu bestimmen oder aber qualitätsgesichert eine Aussage treffen zu können, welche Mängel Sie nicht beseitigen müssen/werden. Diese Methodik hält auch den Auditierungen stand.

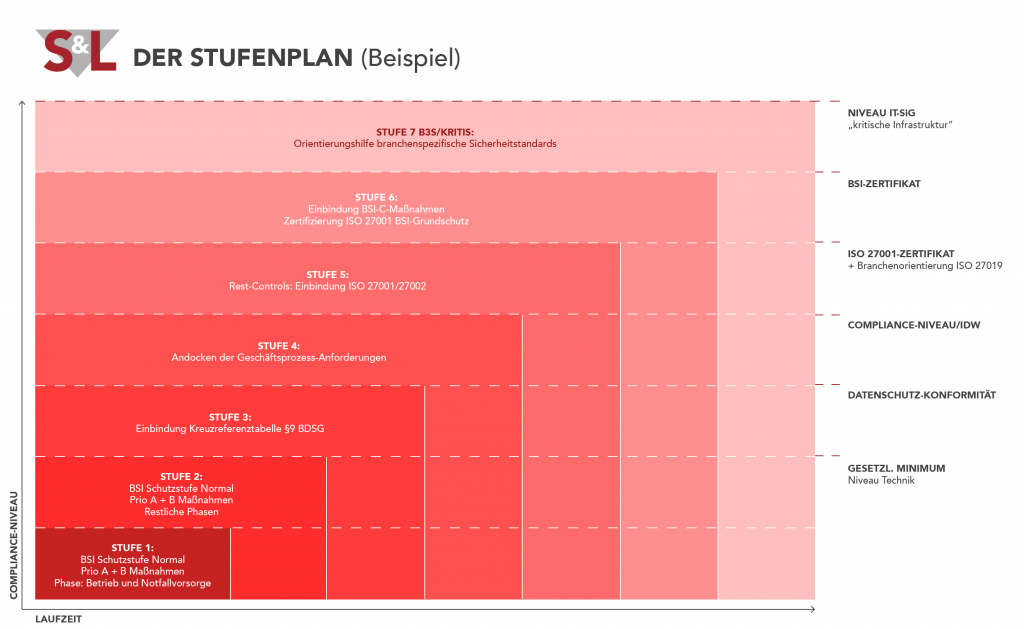

Tailoring

Abgerundet wird diese Vorgehensweise durch ein individuell festzulegendes Stufenkonzept, anhand von Priorisierungsmethoden (z.B. BSI Siegelstufen/Priostufen oder Phasen).

Diese Methodik kann nur erfolgreich sein, wenn man im Doing ein geeignetes Werkzeug, wie die S&L-Compliance Suite, an Bord hat.