Inhaltsverzeichnis

Nicht erst mit Marc Elsbergs Buch „BLACKOUT – Morgen ist es zu spät“ ist die Gefahr des Ausfalls wichtiger Infrastrukturen in der Energiewirtschaft in das Bewusstsein der Bevölkerung gerückt. „Gibt es ein Leben ohne Strom, Gas und Wasser aus der Leitung?“ „Soll ich bereits heute besondere Vorkehrungen treffen, um den Ausfall der Grundversorgung mit Strom, Gas und Wasser zumindest für eine kurze Zeit überbrücken zu können?“ „Was hat es mit der ISO 27019 auf sich?“ Fragen, die sich gerade in der heutigen Zeit – mit dem Bewusstsein der Gefahren durch Terror- und Hackerangriffen – einige Bürger stellen.

Was bisher geschah…

Was wurde bisher unternommen, um solche Szenarien nicht Realität werden zu lassen? Von staatlicher Seite wurde das IT-Sicherheitsgesetz (IT-SiG) verabschiedet, um kritische Infrastrukturen vor potentiellen Gefahren zu schützen und die Sicherheit der damit verbundenen informationstechnischen Systeme zu erhöhen. Dieses Gesetz verpflichtet Betreiber kritischer Infrastrukturen, angemessene technische und organisatorische Maßnahmen zum Schutz dieser Infrastrukturen zu treffen. Zudem muss alle zwei Jahre geprüft werden, ob diese Maßnahmen noch eingehalten werden.

31.01.2018

Für Netzbetreiber, zum Beispiel Stadtwerke, wurden diese Vorgaben durch den von der Bundesnetzagentur (BNetzA) veröffentlichten IT-Sicherheitskatalog präzisiert. Dieser fordert gemäß §11 Absatz 1a Energiewirtschaftsgesetz (EnWG) die Umsetzung eines Informationssicherheitsmanagementsystems (ISMS) und die Zertifizierung dieses ISMS nach ISO 27001 und ISO 27019. Hierbei können sich Netzbetreiber nicht auf Artikel 3 („Es hätt noch imer jot jejange.“) oder Artikel 6 („Kenne mer nit, bruche mer nit, fott domet.“) des Kölner Grundgesetzes berufen: Diese Zertifizierung muss der Bundesnetzagentur bis zum 31.01.2018 schriftlich nachgewiesen werden.

Diese Zertifizierung umfasst unter anderem:

- Die Festlegung des Geltungsbereiches (Scope) des ISMS für den sicheren Betrieb des Netzes

- Eine Risikoanalyse des Netzbetreibers mit Schutzzielen und der Beachtung besonderer Schadensszenarien

- Der Erstellung und Pflege eines Netzstrukturplanes und

- weiteren Punkten, um den Betrieb des Netzes sicherzustellen.

Darüber hinaus müssen auch noch weitere fachspezifische Standards und Vorgaben, auf die die jeweilige geforderte Norm referenziert, beachtet werden (zum Beispiel das BDE-Whitepaper).

Wie können Netzbetreiber es schaffen, diese Vorgaben in der Kürze der Zeit umzusetzen?

Nun, da gibt es zum Beispiel die Möglichkeit, Personal auszubilden oder teuer auf dem Markt einzukaufen, um ein solches Projekt bis zur Zertifizierungsreife zu bringen. Dann geht die Suche nach einem akkreditierten Zertifizierer los, der letztendlich die Zertifizierung durchführt und am Ende das notwendige Testat ausstellt. Zwischendurch muss sich noch die Frage gestellt werden, wie die Zertifizierungsreife überhaupt erlangt werden soll:

- Wie führt man eine Untersuchung des Ist-Standes innerhalb der eigenen Organisation durch?

- Wie erfasst man die Ergebnisse (Excel?)?

- Wie gleicht man den Ist-Stand mit dem Soll-Stand ab?

Fragen über Fragen, die – im Originalton eines Netzbetreibers (oder Kunden/Mandanten) – wie folgt beantwortet werden können: „Bullshit, dafür haben wir doch S&L!“ 🙂

Compliance Suite at its best

Basierend auf unserem Multinormen-Tool Compliance Suite und mit dem Know-How diverser Projekte in der Energiewirtschaft führen wir Sie zur Zertifizierungsreife. Sie müssen lediglich das Wissen über Ihre Infrastruktur und Ihre Prozesse im Haus mitbringen, sowie die geforderten Unterlagen (zum Beispiel den Netzstrukturplan) bereitstellen. „Hört sich gut an. Jetzt muss ich mir nur noch das Norm-Wissen aneignen?“ Nein. Das wäre hilfreich, ist aber nicht erforderlich. Wir setzen wir die Anforderungen der Gesetze und Normen um – Transparent und für jeden Mitarbeiter Ihrer Organisation verständlich, – ohne Sie mit spezifischen Besonderheiten und Fach-Denglisch zu belasten.

Unsere Compliance Suite bietet Fragenkataloge, welche aus der täglichen Praxis abgeleitet sind. Durch diese wird der jeweilige Ist-Stand erhoben und mit dem Soll-Stand abgeglichen. Hierbei verzichten wir ganz bewusst auf „Anglerlatein“. Die umfassenden Reportfunktionen stellen zudem die Basis für alle geforderten Dokumente, bis hin zu verfahrensspezifische Sicherheitskonzepte.

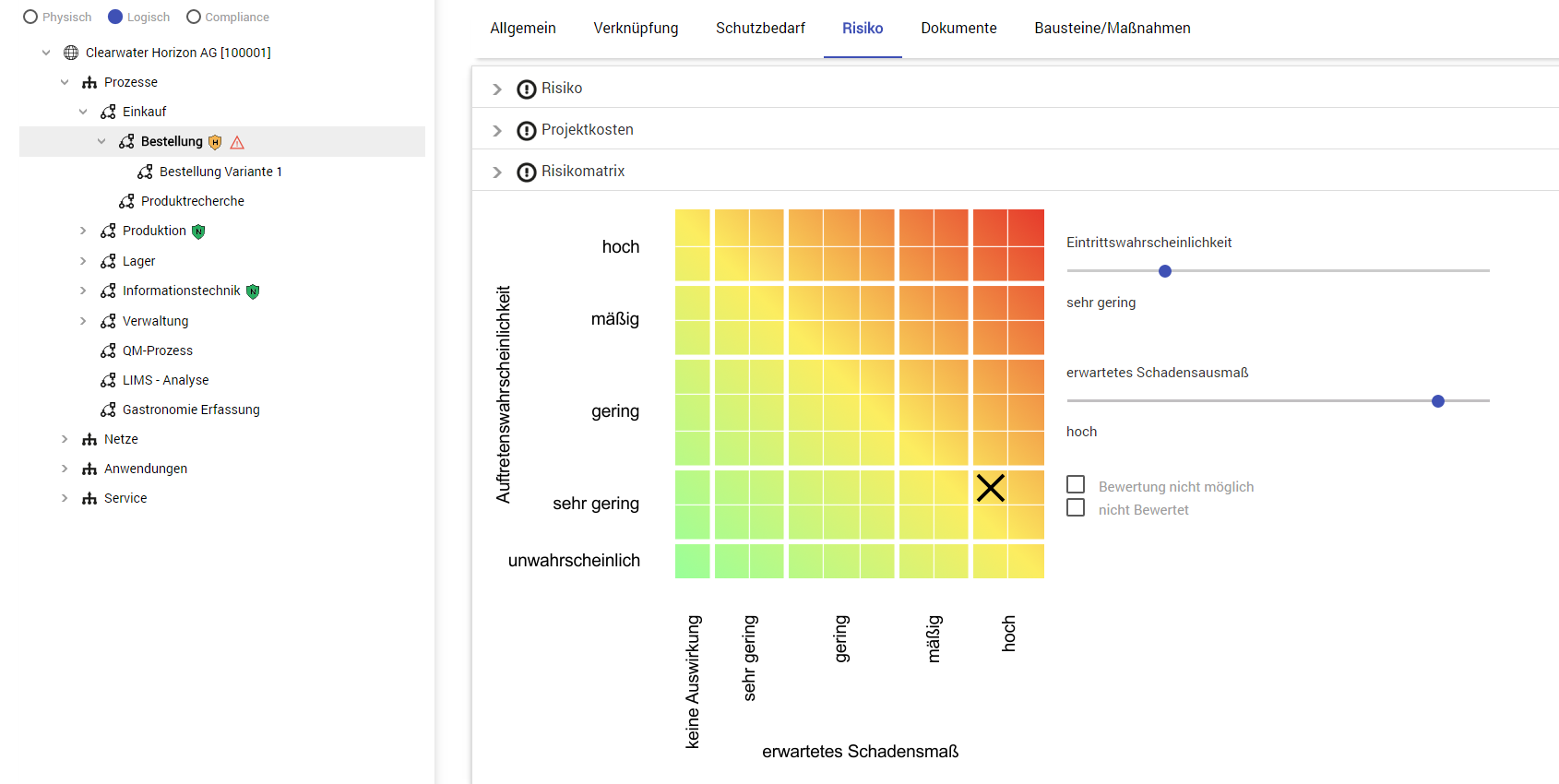

Ein weiterer Mehrwert ergibt sich aus dem begleitenden Risikomanagement. Alle Erfahrungen aus dem Projekt laufen in dieses Risikomanagement ein. Risiken werden erkannt, klassifiziert und dokumentiert. Mit wenigen Klicks im Tool können technische und organisatorische Maßnahmen ermittelt werden, die diese Risiken minimieren. Selbstverständlich wird auch hierbei alles dokumentiert und kann über Reportfunktionen ausgewertet und nachgewiesen werden.

IT-Compliance und ISMS ohne Maskerade!

Für die Zukunft gewappnet

Und morgen müssen Sie weitere Anforderungen aus anderen Gesetzen oder Normen umsetzen? Auch das ist keine Herausforderung für unsere Compliance Suite. Besser gesagt: Genau dafür ist die Anwendung erschaffen worden. Bestehende Ergebnisse aus Sicherheitsaudits können problemlos in neue Projekte übernommen und dort weiter ausgebaut werden. Dabei ist es unerheblich, ob Sie von einer ISO 27019 zum IT-Grundschutz, vom IT-Grundschutz zur VDA, oder prinzipiell zu eigenen Normen oder Standards wechseln wollen. Unsere Compliance Suite kann reinrassig Normen fahren, oder auch Normen-Mixe berücksichtigen. Sie und Ihre Ziele stehen für uns im Vordergrund und wir zeigen Ihnen den einfachsten Weg, diese Ziele zu erreichen.

Noch mehr über Compliance Suite!

Sie möchten mehr über die Compliance Suite erfahren? Einfach in die Produktseite klicken, noch weitere Infos über Compliance durchstöbern oder direkt Kontakt mit uns aufnehmen.