Wer schon in die Welt des Cloud-Networkings mit Cisco Meraki eingetaucht ist, kennt die vielen Vorteile der Technologie und schätzt die Einfachheit und Skalierbarkeit einer zentralen Verwaltung und Provisionierung. Um die Meraki MX Advanced Security dreht soll sich dieser Blogbeitrag heute drehen.

Bei Meraki können Switches, Access Points, Security Appliances, aber auch Clients, Sensoren und Kameras unter einer Oberfläche, dem Meraki-Dashboard, verwaltet werden. Die Voraussetzung dafür ist eine Enterprise Lizenz, die man für die Dauer der Nutzung erwerben kann.

Darf’s ein bisschen mehr sein? Meraki MX Advanced Security ist die Lösung!

Für die Meraki MX Security-Appliances gibt es neben der Enterprise-Lizenz jedoch noch weitere Lizenzen, mit der man seine Appliance für nahezu jeden Anwendungsfall optimal ausstatten kann:

Mit der Enterprise License erhält man bereits eine vollwertige Firewall-Funktionalität. Mit dieser vollwertigen Firewall kann man den Datenverkehr auf Anwendungsebene steuern und reglementieren. Darüber hinaus bietet sie sichere und dynamische Connectivity mit dem Auto-VPN für die Standortvernetzung und einem Client-VPN ohne zusätzliche Lizenzgebühren.

Da immer mehr IT-Services jedoch in die Cloud verlagert werden, macht es immer häufiger Sinn, zentralisierte WAN-Strukturen aufzubrechen und allen Unternehmensstandorten direkte Wege in die Cloud zu ermöglichen.

Das bedingt natürlich eine deutlich höhere Absicherung der Transportwege, die man auf der MX-Plattform mit der Advanced Security License bereitstellen kann.

Leistungsfähige Funktionen für ein Unified Threat Management (UTM):

- Anwendungssensitive Datenverkehrssteuerung: Bandbreitenrichtlinien für Layer-7-Anwendungstypen (z. B. YouTube, Skype, P2P-Filesharing).

- Content-Filterung: CIPA-konforme Inhaltsfilter, Durchsetzung der SafeSearch-Filterung (Google/Bing) und YouTube for Schools.

- Intrusion Prevention: PCI-konformer IPS-Sensor basierend auf der branchenführenden SNORT® Signatur-Datenbank von Cisco Sourcefire.

- Advanced Malware Protection: Dateireputationsbasierte Schutz-Engine, betrieben von Cisco AMP

- Identitätsbasierte Sicherheitsrichtlinien und Anwendungsmanagement

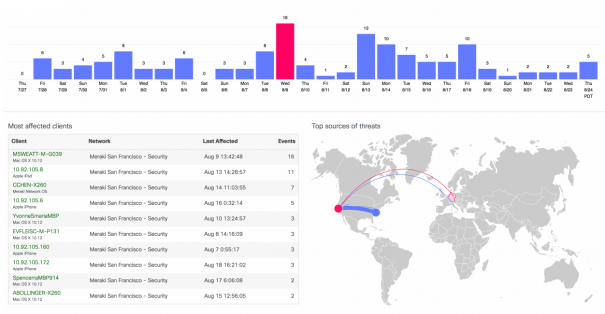

Das Beste daran: leistungsfähige und eigentlich hochkomplexe Sicherheitsfunktionen können im Meraki-Dashboard mit der gewohnten Einfachheit administriert und im Security Center überwacht werden. Die Sicherheits-Signaturen werden ständig aktualisiert und automatisch installiert, so das man immer auf dem neusten Stand ist!

Interessant? Wir präsentieren die Funktionen gerne in einer Live-Umgebung oder bieten kostenlose Teststellungen an!

An gleicher Stelle berichten wir in Kürze über den Meraki SD-WA(H)N…